华为USG 5120防火墙默认工作在路由模式,如需在网络架构不能变动的网络环境中部署,可选择透明模式。使用透明模式需要至少三个物理接口。具体操作如下:

1,登录防火墙。G0/0/0接口下有默认IP192.168.0.1,可将电脑网卡改为自动获取地址后进行配置,也可通过console修改IP后配置。

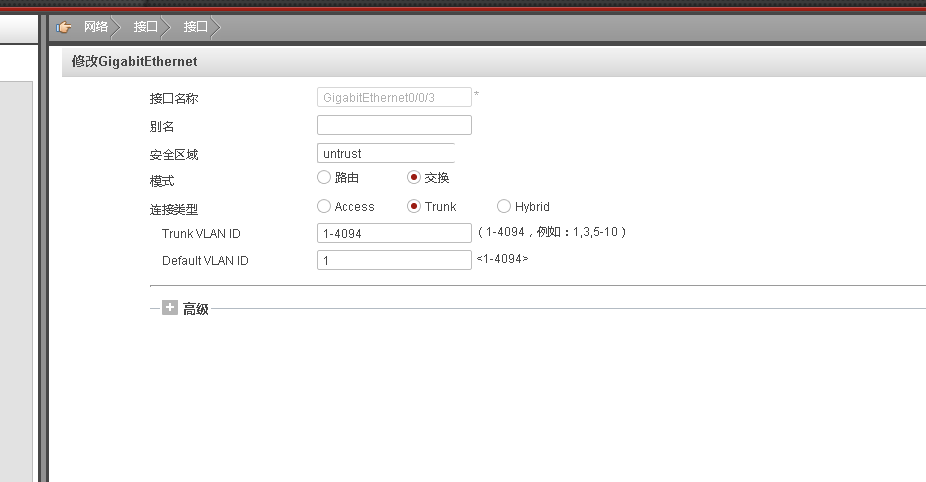

2,在网络–>接口–>接口中,选择某个物理接口,指定安全域,这里以G0/0/2作为trust域,G0/0/3作为untrust域。

3,修改接口模式为交换,连接类型为Trunk,允许所有VLAN通过,默认VLAN是1。

至此,安全域和接口模式已配置完成,下面即可开始透明防火墙配置。

4,来到防火墙–>安全策略–>转发策略中可看到,untrust到trust的默认动作是deny,反之是permit。

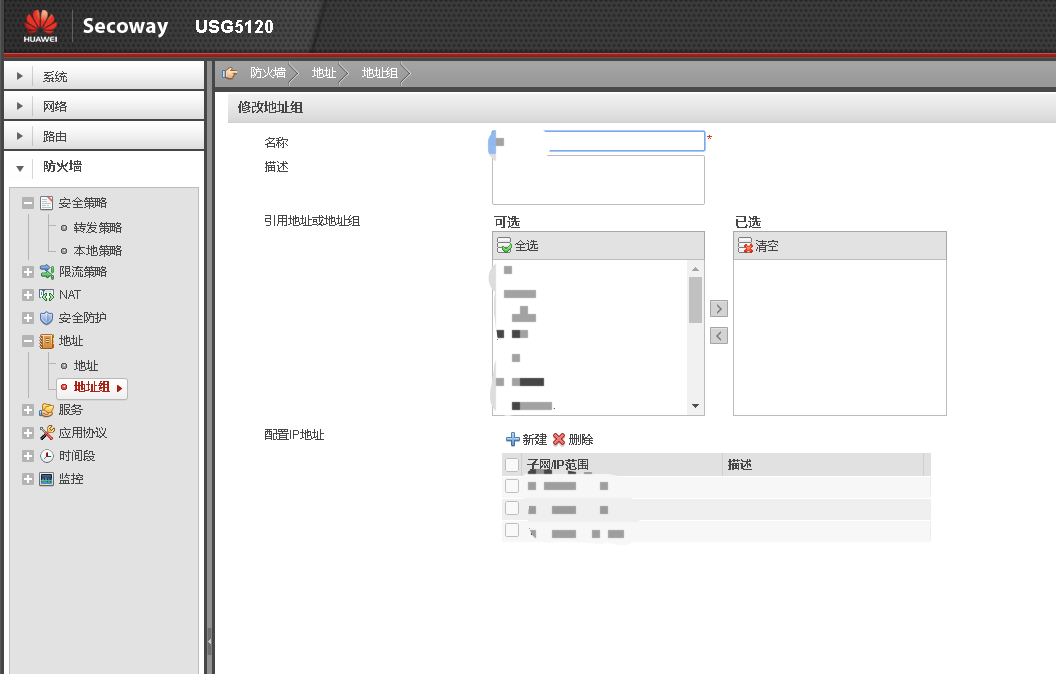

5,防火墙–>地址–>地址组中创建地址组,配置IP地址中添加IP,这里添加IP需要带子网掩码。假设允许从10.0.1.0/24访问10.0.2.0/24,则建立两个地址组,子网/IP范围内分别是两个子网地址。

6,回到防火墙–>安全策略–>转发策略,添加策略

源安全区域选择untrust,目标安全区域选择trust

源地址和目标地址选择各自对应的安全组

服务选择要控制的服务,如果服务端口不在预定义服务列表中,可在服务菜单中自行添加

动作根据需要选择permit或deny

最后保存

至此,防火墙透明模式配置完成。由于存在默认规则,任何不在列表中明确允许访问的行为都会被拒绝。

防火墙采用顺序匹配规则,规则顺序靠前者优先,即两条来源和目的相同但动作不同的规则都存在时,谁靠上谁有效。

本文链接地址: https://danteng.org/quidway-usg5120-transparent-mode-configure/